PF prende 19 suspeitos de desviar R$ 813 milhões em ataque hacker a instituições financeiras

Ação cumpre mandados em seis estados e no exterior; grupo é acusado de invasão de sistemas, lavagem de dinheiro e fraude eletrônica.

Ouvir Notícia

Narração automática (IA)Ouvindo Notícia

Narração automática (IA)

Foto: Divulgação | Polícia Federal

A Polícia Federal (PF) deflagrou nesta quinta-feira (30) uma operação para cumprir mandados de prisão e busca e apreensão contra suspeitos de envolvimento em um ataque hacker que desviou mais de R$ 800 milhões de instituições financeiras no país. Segundo as investigações, os criminosos desviaram R$ 813 milhões de contas usadas para gerenciar transferências via PIX, mantidas por bancos e instituições de pagamento.O Banco Central informou que o sistema PIX não foi invadido e que nenhum cliente das instituições afetadas teve prejuízo. Até o momento, 19 suspeitos foram presos — 12 no Brasil e 7 no exterior. Ao todo, a PF cumpre 26 mandados de prisão e 42 de busca e apreensão em Goiás, Santa Catarina, São Paulo, Minas Gerais, Paraíba, Bahia e no Distrito Federal, além de países como Espanha, Argentina e Portugal, com apoio da Interpol.De acordo com a PF, o grupo possuía estrutura sofisticada e divisão de tarefas, incluindo integrantes especializados em invasões cibernéticas. Os criminosos também movimentavam valores em criptoativos, realizando transações diretas entre carteiras digitais para dificultar o rastreamento. A investigação aponta que os valores das fraudes eram lavados por meio de investimentos em criptomoedas, posteriormente convertidos em dinheiro e bens no Brasil e no exterior. A Justiça determinou o bloqueio de R$ 640 milhões em bens dos investigados.Os acusados devem responder pelos crimes de organização criminosa, invasão de dispositivo informático, furto mediante fraude eletrônica e lavagem de dinheiro. O ataque, registrado em julho de 2025, teve como alvo a empresa C&M Software, que presta serviços tecnológicos a instituições financeiras. Segundo a empresa, criminosos obtiveram credenciais e senhas de clientes para acessar indevidamente sistemas conectados ao Banco Central (BC).As invasões atingiram contas de reserva, usadas por bancos e fintechs para processar operações financeiras, cumprir obrigações com o BC e participar de transações de liquidez e aplicações em títulos públicos. A C&M relatou o incidente ao Banco Central, que confirmou não haver indícios de falhas no sistema do PIX nem prejuízo direto a clientes de bancos. O caso motivou uma investigação conjunta com cooperação internacional entre polícias e agências de segurança digital.

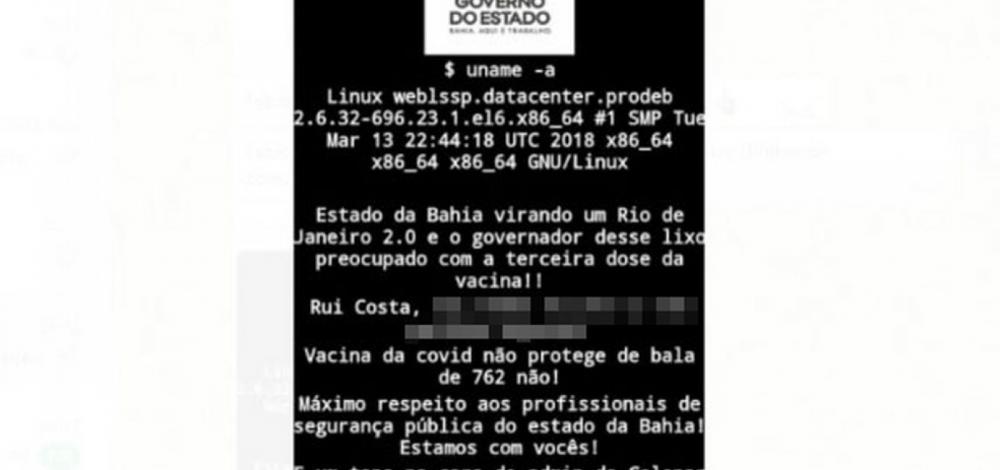

Site da SSP é hackeado e amanhece com mensagem contra Rui Costa

Página da Secretaria de Segurança Pública foi atacado por grupo de Pernambuco

Ouvir Notícia

Narração automática (IA)Ouvindo Notícia

Narração automática (IA)

Foto: Divulgação | SSP-BA

- Na madrugada desta quinta-feira (20) o site da Secretaria de Segurança Pública da Bahia (SSP-BA) sofreu um ataque hacker e foi retirado do ar. Inicialmente, a página mostrava uma mensagem de ataque ao governo da Bahia e ao governador Rui Costa (PT). Pouco antes das 07h, a mensagem já havia sido retirada do ar, mas sem o retorno do site. Ao acessar o endereço da SSP o internauta é redirecionado para a página geral do governo do estado. Durante a madrugada, o acesso ao portal exibia uma mensagem que comparava a violência na Bahia ao Rio de Janeiro, além de insultos ao governador Rui Costa e à vacina. A reportagem entrou em contato com a SSP-BA e aguarda um posicionamento. Também na publicação, o grupo hacker afirmou ter "máximo respeito aos profissionais de segurança pública". O ataque foi assinado pelo grupo Paraná Cyber Máfia. O Metro1 procurou a SSP para comentar o assunto e aguarda o retorno.

ConecteSUS volta ao ar 16 dias após ataque hacker

Plataforma saiu do ar no último dia 9

Ouvir Notícia

Narração automática (IA)Ouvindo Notícia

Narração automática (IA)

Foto: Reprodução | Agência Brasil

- A plataforma ConecteSUS voltou a funcionar nesta sexta-feira (24) após 16 dias do ataque hacker que tirou do ar as informações de saúde de milhares de brasileiros. Há cerca de dois dias a plataforma já ensaiava o retorno. Nesta sexta-feira (24) já é possível acessar os dados normalmente. O ataque hacker que tirou a plataforma do ar afetou, ainda, a divulgação de dados de acompanhamento do número de casos e óbitos por Covid-19 no Brasil. Três dias após o ataque, o Ministério da Saúde garantiu ter recuperado os dados presentes na plataforma.

Após ataque hacker, MS diz que recuperou dados; ConecteSUS continua fora do ar

Pasta informou que "trabalha para restabelecer o mais rápido possível os sistemas"

Ouvir Notícia

Narração automática (IA)Ouvindo Notícia

Narração automática (IA)

Foto: Reprodução

- O Ministério da Saúde informou neste domingo (12) que as notificações de pessoas vacinadas contra a Covid-19 no Brasil foram recuperadas "com sucesso", três dias após o ataque hacker. Apesar disso, os dados no site da pasta e no aplicativo continuam fora do ar. "Todos os dados foram recuperados com sucesso", disse o MS em nota. Ele informou que "a pasta trabalha para restabelecer o mais rápido possível os sistemas para registro e emissão dos certificados de vacinação". As plataformas do ministério foram hackeadas na noite da última quinta-feira (9). Ao acessar o aplicativo ConecteSUS - popularizado como o passaporte vacinal da Covid-19 - os usuários não têm mais acesso às informações sobre as doses. Por causa da instabilidade, os indicadores da pandemia na Bahia também foram afetados. O boletim epidemiológico divulgado pela Secretaria Estadual de Saúde (Sesab) nesta sexta-feira (10) não apresentou o número de novos casos de Covid-19 no estado.

Dados vazados podem render R$ 80,8 milhões ao criminoso

Por: Isabela Bolzani e Beatriz Montesanti

Ouvir Notícia

Narração automática (IA)Ouvindo Notícia

Narração automática (IA)

- O hacker que vazou informações de mais de 220 milhões de brasileiros em janeiro pode lucrar cerca de US$ 15 milhões caso consiga vender todos os dados disponibilizados, estimaram especialistas. O montante equivale a R$ 80,8 milhões. A Folha teve acesso à publicação do criminoso em um fórum de vendas de informações. Em inglês, o hacker faz a propaganda do que possui: dá a origem dos dados (Brasil), afirma que as informações disponíveis são pessoais e comerciais e afirma que a compra mínima é de US$ 500 (R$ 2.693,75). Segundo uma tabela de preços publicada pelo criminoso, um lote com dados de até 100 pessoas físicas ou jurídicas custaria cerca de US$ 50 (R$ 269,40), por exemplo. O megavazamento de dados foi descoberto em 20 de janeiro pelo dfndr lab, laboratório de cibersegurança da Psafe. O número é maior do que o total de habitantes do Brasil, de aproximadamente 212 milhões - o que indica que o vazamento pode incluir informações de pessoas que já morreram e CPFs inativos. Segundo a dfndr lab, os pesquisadores seguem investigando como essas informações teriam sido obtidas. Ainda não há detalhes ou informações sobre os responsáveis. Um levantamento mais assertivo feito pela Syhunt apontou que os dados de cerca de 223 milhões de brasileiros foram expostos, além de informações de 40 milhões de empresas e 104 milhões de veículos. São cerca de 37 grupos de informações diferentes relacionadas às pessoas físicas, que podem englobar: nome completo, CPF, gênero, data de aniversário, estado civil, vínculos (familiares, por exemplo), email, telefone, endereço, ocupação, título eleitoral, RG, escolaridade, poder aquisitivo, fotos de rosto, entre outros. Para pessoas jurídicas, são 17 grupos de informações que podem incluir CNPJ, nome da empresa, tamanho, número de funcionários, email, telefone, endereço, entre outros. Outro levantamento também feito pela empresa de segurança Syhunt apontou que os dados de autoridades do país estão entre as informações que o hacker tenta vender na internet. Estariam expostas informações do presidente Jair Bolsonaro (sem partido), do ex-presidente da Câmara Rodrigo Maia e do presidente do STF (Supremo Tribunal Federal), Luiz Fux, entre outros nomes. Segundo executivos do mercado, as opiniões entre pesquisadores de segurança estão divididas. Há aqueles que acreditam que o vazamento de dados foi um trabalho interno realizado deliberada e maliciosamente por um funcionário. Outros acreditam que houve uma compilação de vários vazamentos que aconteceram nos últimos anos em um único arquivo. Também é possível que um vazamento mais recente tenha acontecido e sido complementado com informações que já estavam sendo vendidas no mercado. Segundo Felipe Dagaron, fundador da Syhunt, apesar de o hacker ter referido o arquivo disponível como sendo de um banco de dados do Serasa Experian, não há provas que incriminem a companhia. Segundo relatório da Syhunt, o criminoso também incluiu pelo menos quatro documentos PDF produzidos pelo Serasa junto com seus arquivos de amostra. Na tabela de preços, o criminoso fixou um preço diferente para informações que ele afirma serem do Mosaic (serviço oferecido pelo birô de crédito): um lote com dados de até 100 pessoas físicas ou jurídicas valeria entre US$ 75 (R$ 404,10) e US$ 100 (R$ 538,80). "É preciso ter cuidado com essa afirmação, pois não há nenhum indicativo de que de fato a origem de dados seja o Serasa. É preciso de mais dados e de uma investigação mais aprofundada", disse Dagaron. Em nota, o birô de crédito afirmou que fez uma investigação detalhada em sua base de dados e negou ser a fonte do vazamento. "Não vemos evidências de que nossos sistemas tenham sido comprometidos. Fizemos uma investigação aprofundada que indica que não há correspondência entre os campos das pastas disponíveis na web com os campos de nossos sistemas. Além disso, os dados que vimos incluem elementos que nem mesmo temos em nossos sistemas. Concluímos que esta é uma alegação infundada", informou o birô de crédito. A companhia afirmou que continua monitorando a situação e segue em contato com os reguladores. O criminoso afirma, ainda, aceitar apenas bitcoins como pagamento. "Além da maior dificuldade de rastreamento, o fato de a criptomoeda ser mais conhecida também facilita as transações", afirmou o consultor da Sunlit Technologies, Mario Fialho. As informações, segundo os especialistas, circulam na dark web - espaço no qual o rastreamento dos computadores usados para acessar os sites é praticamente impossível. Segundo o advogado e diretor do Instituto de Tecnologia e Sociedade do Rio de Janeiro, Ronaldo Lemos, um incidente desta magnitude ocorre sempre por uma sequência de erros. "Dentre eles promover a centralização de base de dados. Quanto mais centralizada uma base de dados, maior o incentivo para que seja atacada e vazada. É uma questão econômica, o incentivo para obter aqueles dados vai se tornando cada vez maior", afirmou. Lemos disse ainda que esse vazamento de dados é o batismo de fogo da ANPD (Autoridade Nacional de Proteção de Dados). A função da autoridade, neste caso, é completa: coordenar a investigação, analisar a questão, instruir o processo e aplicar penas. "A LGPD deu funções muito amplas para a ANPD", disse o especialista. Na semana passada, a OAB (Ordem dos Advogados do Brasil) Nacional enviou um ofício à ANPD solicitando medidas imediatas para apurar o recente megavazamento de dados. Em nota, a ANPD afirmou que, desde que tomou conhecimento do vazamento de dados, destacou todo o seu quadro técnico para analisar os aspectos do ocorrido com base na LGPD (Lei Geral de Proteção de Dados). "A ANPD já recebeu informações do Serasa e, na busca por mais esclarecimentos, oficiou a Polícia Federal, a empresa Psafe, o Comitê Gestor da Internet no Brasil e o Gabinete de Segurança Institucional da Presidência da República", afirmou o órgão. Diante da especulação de que os dados teriam tido origem no Serasa, a Senacon (Secretaria Nacional do Consumidor) e o Procon-SP notificaram o birô de crédito, pedindo explicações sobre o vazamento de dados. Questionada sobre a existência de uma investigação sobre o caso, a Polícia Federal não respondeu até a conclusão desta reportagem.

Ouvir Notícia

Narração automática (IA)Ouvindo Notícia

Narração automática (IA)

Foto: Reprodução | Rede Acontece

O setor financeiro da Câmara de Vereadores de Brumado verificou uma instabilidade na conta do legislativo no Banco do Nordeste por volta das 15h da última quarta-feira (28) e comunicou ao presidente, Leonardo Quintero Vasconcelos (PDT), que mais de R$ 90 mil teriam sido transferidos para outra conta. A gerência da instituição financeira constatou o problema e identificou a transferência do valor, através de uma rede de Brasília, para uma conta do banco Itaú. O caso foi registrado na 20ª Coorpin e, em entrevista ao site Agora Sudoeste, o presidente do legislativo informou já está em andamento a regularização da conta e medidas a serem tomadas para a segurança contra este tipo de operação de hackers.